Privileged Access Management: Ihr Schlüssel zur sicheren digitalen Transformation

- Schutz kritischer Systeme vor unbefugtem Zugriff

- Erfüllung von Compliance- & Reporting-Anforderungen

- Einfache, schnelle Implementierung ohne Infrastrukturänderungen

Unternehmen arbeiten immer digitaler und verlassen sie sich dabei auf ein komplexes Netzwerk aus Benutzern, Anwendungen und Infrastrukturen. Um agil, effizient und kostengünstig zu bleiben, haben die meisten Cloud-, Hybrid- und Multi-Vendor-Umgebungen eingeführt.

Diese Flexibilität birgt jedoch Risiken. die Herausforderungen bei der Implementierung und identifiziert zentrale Funktionen zum Schutz privilegierter Zugriffe.

Wenn Angreifer Zugriff auf privilegierte Zugangsdaten erhalten, können sie sich lateral durch Umgebungen bewegen und Geschäftsabläufe stören. Um dieses Risiko zu minimieren, setzen viele Organisationen auf eine Privileged Access Management (PAM) Lösung.

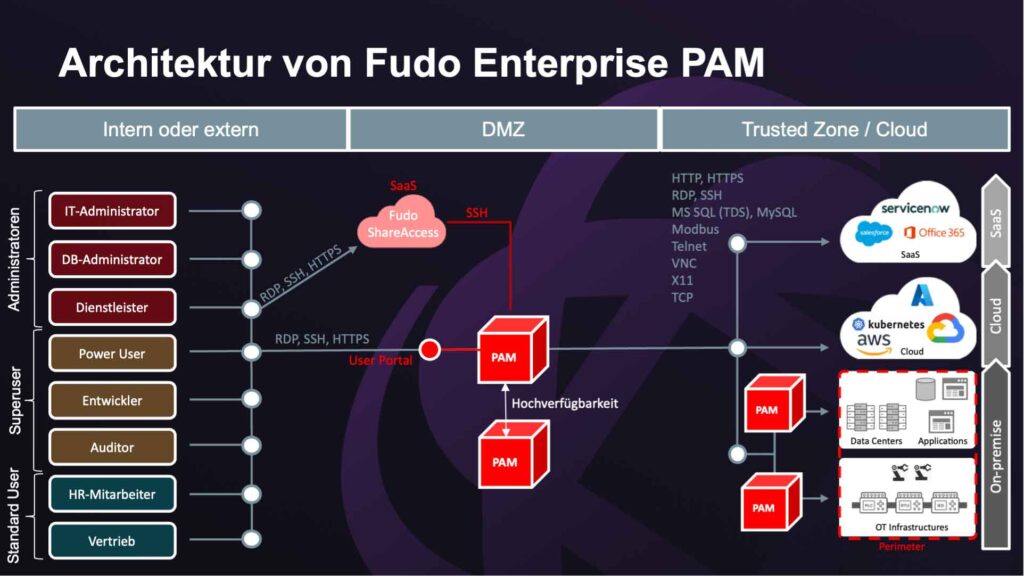

PAM ermöglicht die zentrale Kontrolle und den Schutz privilegierter Zugangsdaten und den Zugriff auf kritische Systeme, während gleichzeitig Compliance– und regulatorische Berichtsanforderungen erfüllt werden.

jetzt absichernIntelligentes PAM

KI-gestützte Sicherheit: Unsere fortschrittliche KI lernt das Verhalten jedes Benutzers kennen – jeden Tastenanschlag, jede Mausbewegung und jedes Sitzungsmuster. Fudo erkennt Bedrohungen nicht nur, sondern sagt sie voraus und verhindert sie.

Optimierte Compliance: Vollständige Prüfpfade mit automatisierter Berichterstellung und Durchsetzung von Richtlinien machen Compliance von einer Belastung zu einem Wettbewerbsvorteil.

Einfache Einrichtung und Verwaltung:Stellen Sie schnell ein PAM der Enterprise-Klasse ohne Agenten bereit. Keine Änderungen an der Infrastruktur erforderlich

Sofortiger sicherer Zugriff:Gewähren Sie Dritten Zugriff ohne VPNs, Agenten oder komplexe Konfigurationen, mit vollständiger Sicherheit und Transparenz.

Einblicke, die die Effizienz steigern

Erkennen Sie Zeiten der Inaktivität von Benutzern und liefern Sie wertvolle Einblicke in die Effizienz der Ressourcennutzung, die Kapazitätsplanung und die Optimierung der Systemauslastung, um die Mitarbeiterproduktivität zu maximieren.

-

Produktivitätsanalysator mit selbstoptimierender Leistungsanalyse

-

Vollständige Aufzeichnung und Wiedergabe von Sitzungen

-

Live-Sitzungsansicht und Sitzungsübernahme

-

Berichterstellung basierend auf Anmelde-/Aktivitätszeiten

Sichere externe Zusammenarbeit

Verändern Sie die Art und Weise, wie Sie mit Auftragnehmern, Lieferanten und Partnern zusammenarbeiten. ShareAccess bietet sofortigen, sicheren Zugriff auf kritische Systeme ohne VPNs, Agenten oder komplexe Konfigurationen.

-

Sicherer Zugriff für externe Benutzer mit einem Klick

-

Just-in-Time-Zugriff

-

Echtzeitüberwachung aller Sitzungen von Dritten

-

Vollständige Prüfprotokolle für Lieferantenaktivitäten